| 이사건 특허발명의 진보성이 부정되는지 여부 |

<이 사건 제1항 출원발명의 진보성이 부정되는지 여부에 대한 판단>

가. 기술분야의 대비

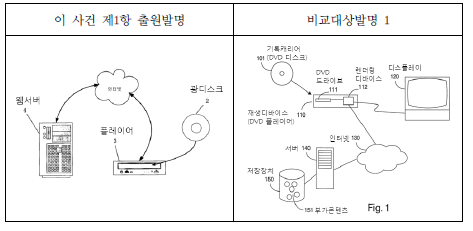

이 사건 제1항 출원발명은 광 디스크․광 디스크 플레이어와 광 디스크의 재생방법 및 부가 콘텐츠의 인증에 관한 발명이고, 비교대상발명 1은 기록 캐리어(광 디스크)의 기본 콘텐츠와 관련된 부가 콘텐츠를 사용할 수 있게 하는 방법에 관한 발명이며, 비교대상발명 2는 광 디스크와 광 디스크 시스템 및 암호 통신 방법에 관한 발명이다.

이 사건 출원발명과 비교대상발명들은 모두 광 디스크 플레이어(시스템)와 광디스크의 재생 및 부가 콘텐츠의 인증․보안에 관한 발명으로 그 기술분야가 동일하다.

나. 구성 및 효과의 대비

1) 이 사건 제1항 출원발명의 구성의 분석

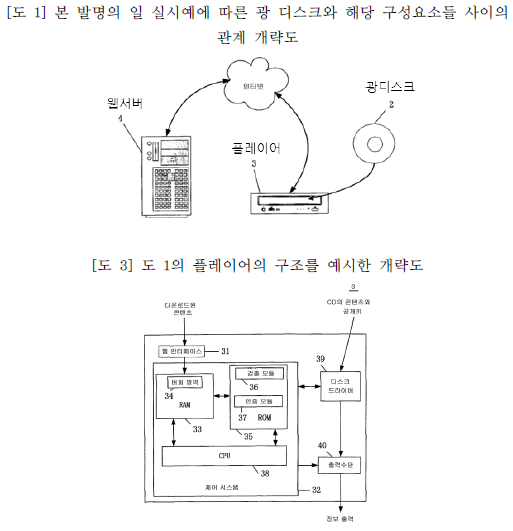

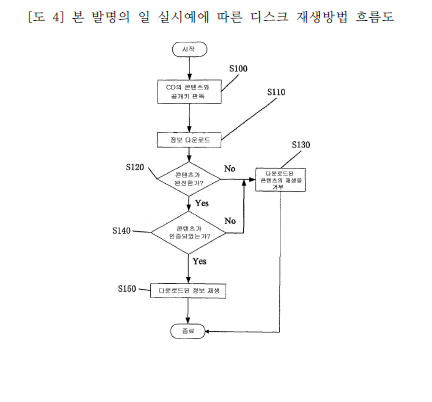

이 사건 제1항 출원발명은 광 디스크의 콘텐츠와 공개키를 판독하는 판독수단(이하 ‘구성 1’이라 한다)과 다운로드된 콘텐츠를 수신하는 네트워크 인터페이스(이하 ‘구성 2’라 한다) 및 상기 다운로드된 콘텐츠가 공개키 및 개인키를 사용하고, 상기 광 디스크에서 판독된 상기 공개키를 사용하는 공개키 시스템에 따라 인증되었는지 여부를 검증하는 검증수단(이하 ‘구성 4’라 한다)으로 구성되어 있는 광 디스크 플레이어에 관한 발명인데, 위 다운로드된 콘텐츠는 자막(이하 ‘구성 3’이라 한다)인 것을 특징으로 한다. ([대비표 1] 참조.)

2) 구성 1

비교대상발명 1에는 “사용자는 DVD 드라이브(111) 내에 DVD 디스크와 같은 기록 캐리어(101)를 놓을 수 있다. 기록 캐리어(101) 상에 저장된 콘텐츠는 판독되어”(갑 제3호증, 5면 26~27행, 도 1), “기록 캐리어(101)는 소위 인입 영역(Lead-in area)에 저장되는 암호화된 디스크 키들 EDK를 포함한다. 인입 영역은 컴플라이언트 DVD 드라이브들(compliant DVD drivers)에 의해 판독될 수 있다. 디스크 키는 디스크 상의 모든 콘텐츠에 대해 동일하다. 데이터는 한 섹터의 단위로 암호화된다. 모든 섹터는 암호화된 타이틀 키 ETK를 섹터 헤더 내에 갖는다.”(갑 제3호증, 6면 32행 ~ 7면 1행, 도 1), “DVD 드라이브(111)에 의해 인증 제어 코드 ACC가 기록 캐리어(101)로부터 판독된다”(갑 제3호증, 7면 20행)고 각 기재되어 있는바, 구성 1과 비교대상발명의 위 구성(이하 ‘대응구성 1’이라 한다)은 광 디스크(DVD 디스크)의 콘텐츠와 암호키를 판독하는 판독수단(DVD 드라이브)이라는 점에서는 동일하다고 할 것이다.

다만, 구성 1이 판독하는 암호키는 ‘공개키’인 반면, 대응구성 1이 판독하는 암호키가 ‘암호화된 디스크 키들’ 또는 ‘암호화된 타이틀 키’ 또는 ‘인증 제어 코드 ACC’라는 점에서 판독되는 암호키의 종류에 차이가 있는바, 이러한 차이점은 아래 구성 4와 관련한 아래 5)항에서 함께 살펴보기로 한다.

3) 구성 2

비교대상발명 1에는 “재생 디바이스(110)는 또한 바람직하게 인터넷인 외부 네트워크(130)에 접속된다. 외부 네트워크(130)에 대한 접속은 케이블 모뎀, ADSL 라인 또는 재생 디바이스(110) 내에 설치된 통상적인 모뎀으로 실현될 수 있고, 전화 라인에 접속될 수 있다. 또한, 접속은 이더넷 또는 외부 네트워크(130)에 대한 액세스를 제공하는 다른 로컬 네트워크에 렌더링 디바이스(112)를 링크함으로써 실현될 수 있다. 외부 네트워크(130)에 대한 접속은 영화들 또는 음악과 같은 콘텐츠를 다운로드하는데 사용될 것이므로, 높은 대역폭 접속이 바람직하다.”(갑 제3호증, 5면 31행 ~ 6면 3행, 도 1)고 기재되어 있는바, 구성 2

와 비교대상발명의 위 구성(이하 ‘대응구성 2’라 한다)은 서버로부터 콘텐츠(부가 콘콘텐츠)를 다운로드하는 네트워크 인터페이스를 구비한다는 점에서 실질적으로 동일하다고 할 것이다.

4) 구성 3

비교대상발명 1에는 “외부 네트워크(130)에 서버(140)가 접속되어 있다. 서버(140)는, 예를 들면 저장 장치(150)로부터, 다운로드하기 위해 부가 콘텐츠 항목들(151)을 제공한다. 콘텐츠 항목들(151)은 기록 캐리어(101) 상의 콘텐츠에 관련되며 그 연장선에 있다. 예를 들면, 콘텐츠 항목들(151)은 영화의 사운드트랙의 상이한 버전들, 오디오 더빙들, 상이한 언어들의 영화를 위한 텍스트 자막들, 막후 영상, 부가의 장면들, 상이한 엔딩들, 영화에 기초한 게임들, 배우들 및 다른 참가자들과의 인터뷰들, 기록 캐리어(101) 상에 저장된 콘텐츠에 관련된 라이브 이벤트들 등을 포함할 수 있다.”(갑 제3호증, 6면 4~10행)고 기재되어 있는바, 구성 3과 비교대상발명의 위 구성(이하 ‘대응구성 3’이라 한다)은 다운로드된 콘텐츠가 자막(텍스트 자막들)이라는 점에서 실질적으로 동일하다고 할 것이다.

5) 구성 4

가) 비교대상발명 1과의 대비

비교대상발명 1에는 아래 기재와 같이 서버(140)와 서버로부터 부가 콘텐츠 항목들(151)을 다운로드하는 렌더링 디바이스(120)1) 양자 사이의 인증 프로토콜과 관련하여, 인증 제어 코드(ACC : Authentication Control Code), 디스크 키 또는 타이틀 키들과 같은 하나 이상의 암호들이 사용되는바, 기록 매체(101) 상에 존재하는 인증 제어 코드(ACC)를 사용하여 렌더링 디바이스(112)와 서버(140) 사이에 세션키를 확립하고, 세션키를 사용하여 부가 콘텐츠 항목들(151)을 암호화 및 복호화(復號化)하는 구성이 개시되어 있다(이하 ‘대응구성 4’라 한다).

구성 4와 대응구성 4는 다운로드되는 콘텐츠(부가 콘텐츠 항목들)를 암호화 기법에 따라 인증한다는 점에서는 동일하다.

다만, 구성 4는 공개키 시스템에 따라 콘텐츠 제공자를 인증하고 있는 반면, 대응구성 4는 인증 제어 코드 또는 세션키 시스템에 따라 승인되지 않는 액세스 및/또는 복사로부터 부가 콘텐츠 항목들을 보호하기 위한 인증을 수행한다는 점에서 양 구성은 차이가 있다.

도 1을 참조하여 상술된 바와 같이, 네트워킹 모듈(410)은 어떤 시점에서 서버(140)로부터 부가 콘텐츠 항목들(151)을 다운로드한다. 승인되지 않은 액세스 및/또는 복사로부터 부가 콘텐츠 항목들(151)을 보호하는 것이 바람직하다. 특히, 부가 콘텐츠 항목들(151)에 대한 액세스는 기록 캐리어(101)의 합법적인 견본을 소유한 사람에게만 제한되어야 한다.(갑 제3호증, 9면 17 ~ 21행)

제 1 실시예에서, 도 3을 참조하여 기술된 인증 프로토콜은 또한 렌더링 디바이스(112)와 서버(140) 사이에서 사용된다. 이제 렌더링 디바이스(112)는 전에 DVD 드라이브(111)와의 인증 처리가 행해진 것과 같이 서버(140)와 인증 처리 AUTH에 관여한다. 즉, 서버(140)는 이제 DVD 드라이브(111)를 대신한다. 이제 네트워크(130)는 DVD 드라이브(111)와 렌더링 디바이스(112) 사이의 안전한 버스를 대신한다. 도 3의 인증 처리 AUTH에서, 렌더링 디바이스(112)는 DVD 드라이브(111)와 성공적으로 인증한 후에 기록 캐리어(101)로부터 ACC 번호와 동일한 값 i를 결정했다. 렌더링 디바이스(112)는 기록 캐리어(101)에 대한 액세스를 갖는 서버(140)로 판명하기 위해 이러한 값 i를 사용할 수 있다. 그 후, 서버(140)는 렌더링 디바이스(112)에 부가 콘텐츠 항목들(151)을 공급할 수 있다. 서버(140)는 기록캐리어(101)와 동일한 기록 캐리어로부터 ACC 번호를 판독하고, 인증 처리를 위

해 입력으로서 이러한 ACC를 사용한다. 도 3의 AUTH 처리로부터의 도출 시 서버(140)는 랜덤하게 선택된 수 RN2”를 렌더링 디바이스(112)에 먼저 공급하며,RN2”는 ACC와 같은 상기 i 값과 함께 ER2'에 입력으로서 사용된다. ER2'의 출력은 서버(140)로 다시 공급되고, RN2”와 ACC를 사용하는 ER2의 출력과 CMP2에서 비교된다. CMP2가 성공하면, 서버(140)는 렌더링 디바이스(112)가 ACC의 값을 알고, 따라서 기록 캐리어(101)에 대한 액세스를 가져야 하는 것으로 결정한다. 이러한 방식으로 난수들의 교환을 반대로 함으로써, 렌더링 디바이스(112)가 ACC에

대한 액세스를 가진 척하거나, 서버(140)와의 상호 작용들로부터 ACC를 습득한 척 하는 것이 불가능하다. 인증 처리를 완료하기 위해, 렌더링 디바이스(112)는 이제 난수 RN1”를 발생하여 이를 서버(140)에 송신하고, 여기서 i의 옳은 값이 이미 알려져 있기 때문에 단 한번의 반복이 필요한 것을 제외하고, RN1”은 도 3을 참조하여 상술된 바와 같이 사용된다. 이러한 방식으로 인증 처리가 완료되고, 서버(140) 및 렌더링 디바이스(112) 모두는 세션 키 SK를 발생하는데 필요한 입력들을 갖는다. 그 후 하나 이상의 부가 콘텐츠 항목들(151)은 암호화된 방식으로 외부 네트워크(130)를 통해 렌더링 디바이스(112)에 전송될 수 있다.(갑 제3호증, 9면 33행 ~ 10면 27행)

나) 차이점에 대한 검토

아래 ① 내지 ④항과 같은 사정들을 종합하면, 구성 4는 위와 같은 차이점에도 불구하고 통상의 기술자가 비교대상발명들의 결합으로부터 또는 비교대상발명1과 주지기술의 결합으로부터 용이하게 도출할 수 있다고 할 것이고, 그 작용효과도 위 각 선행기술들로부터 충분히 예측가능하다고 할 것이다.

① 이 사건 제1항 출원발명의 상세한 설명과 도면을 참작해 보면, 구성 4는 콘텐츠에 포함된 개인키와 광 디스크에 포함된 공개키의 연산 관 계에 의해 공개키 시스템을 이용하여 인증을 수행하게 되는바(갑 제5호증, 식별번호 [0033]), 송신자가 평문(平文, plaintext)을 개인키로 암호화한 암호문을 전송하고 수신자는 암호문을 송신자의 공개키에 의해 복호화(復號化)함으로써 송신자를 인증하는 기술은 ‘공개키 시스템(public key system)’의 일종인 ‘디지털 서명’ 기술로서 이 사건 출원발명 출원 전에 이미 널리 알려져 있는 주지기술에 해당한다고 할 것이다. (원고 소송대리인도 변론기일에서 “이 사건 출원발명은 ‘권한이 있는 자가 자막을 보냈는지’를 인증하기 위하여 공개키 시스템을 채택한 것이고, 위 공개키 시스템은 공지된 기술이었다”는 취지로 진술하였다.)

② 비교대상발명 2에는 “이용자가 이용하고 싶은 제1 콘텐츠 번호(826) n을 디스크(801) 내의 제1 암호키(816)인 공개키를 이용하여 암호화 한 후 제2 컴퓨터(821a)로 송신한다. 제2 컴퓨터(821a)는 제1 복호키(825)를 검색하여 위 암호를 평문화할 수 있다. 이와 같이 사용자의 발주 정보의 프라이버시는 암호에 의하여 지켜지는 효과가 있다”는 기재와 더불어“이 경우 제1 암호키(816)로서 공개키 암호의 비밀키를 이용하여 서명해도 좋고, 이는 ‘디지털 서명’이라고 불리운다”는 기재(갑 제4호증, 식별번호[0019], [0020])가 있는바, 결국 비교대상발명 2도 ‘디지털 서명’ 기술을 이용하여 콘텐츠 이용을 원하는 이용자를 인증하는 효과를 갖는다고 할 것 이어서, 비교대상발명 2는 구성 4와 인증의 대상에서만 차이가 있을 뿐 주지기술인 ‘디지털 서명’ 기술을 이용하여 송신자(送信者, Sender)를 인증한다는 점에서는 동일하다.

③ 비교대상발명 1은 단순히 콘텐츠 제공자 한쪽을 인증하는 것에서 더 나아가 콘텐츠 제공자[서버(140)]와 이용자[렌더링 디바이스(120)] 양쪽을 상호 인증하게 되는 바, 비교대상발명 1에는 콘텐츠 제공자를 인증하는 이 사건 제1항 출원발명의 목적이나 기술사상이 내재되어 있거나, 통상의 기술자가 비교대상발명 1로부터 콘텐츠 제공자 한쪽을 인증하는 구성을 용이하게 생각해 낼 수 있다고 할 것이다.

④ 통상의 기술자자가 비교대상발명 1의 구성에 주지기술로서 비교대상발명 2에 적용되어 있는 위 ‘디지털 서명’ 기술을 결합함에 특별한 기술적 어려움이 있다고 보이지 않는다.

다. 소결론(대비 결과의 종합)

위에서 본 대비 결과를 종합하면, 이 사건 제1항 출원발명은 기술분야가 동일하거나 밀접한 관련이 있는 비교대상발명들 및 위 주지기술과 대비할 때 그 구성의 곤란성과 효과의 현저성을 인정하기 어려우므로, 결국 통상의 기술자가 위 비교대상발명들을 결합하여 또는 비교대상발명1과 주지기술을 결합하여 용이하게 발명할 수 있는 것으로서 그 진보성이 부정된다고 할 것이다. |